Кракен как войти через тор

Он работает через систему прокси-серверов, полностью анонимен, не отображается никакими поисковыми системами. Остальным же скажем так: если выставить значение на онион 5000 и больше, то взаимодействие между нашим приложением и биржей будет происходить наиболее оптимально. 14 июн. Как теперь происходит обмен валюты? Зайти на mega sb shop, на самом деле, можно из любого другого браузера, просто ТОР в этом плане самый быстрый и безопасный. Что еще немаловажно, так это то, что информация о стране должна соответствовать реальному месту жительства. Что можно купить на Гидре. Гидра все ссылки на официальный сайт Hydra. Биткоинов (примерно 108 млн долларов по сегодняшнему курсу). Тогда он приобрел народную популярность. По оценке аналитиков из «РегБлока на текущий момент на иностранных торговых платформах заблокированы аккаунты россиян с совокупным объемом средств в 23 млрд рублей. Материал по теме Какие сайты есть в даркнете Наиболее распространены в даркнете онлайн-магазины с запрещенными товарами для торговли наркотиками, оружием, фальшивыми деньгами. Продажа подержанных авто и новых. Как ордер на продажу по данной цене. Услуги вне интернета сводятся к операциям по обналичиванию похищенных денежных средств и распространению наркотиков, обороту приобретенных за счет похищенных средств товаров, подбору дропов (подставных лиц пояснил. В Tor есть пути обхода подобных блокировок, однако задача властей состоит в том, чтобы усложнить использование браузера и вызвать проблемы у пользователей, рассказывал ранее руководитель глобальной штаб-квартиры Group-IB в Сингапуре Сергей Никитин. Комиссии на своп торги на бирже Kraken Отметим, что при торговле в паре со стейблкоинами комиссии будут куда более привлекательными, нежели в паре с фиатом. Такой дистрибутив может содержать в себе трояны, которые могут рассекретить ваше присутствие в сети. Kraken Darknet - Официальный сайт кракен онион ссылка на kraken тор рабочая онион, рабочая ссылка на kraken onion top, запрещенный сайт кракен. Задаются стандартные в таких ситуацияхвопросы, поэтому сомнений не вызывают. Kraken ссылка на kraken через тор браузер, правильная ссылка. Так вот, он постоянно мне рассказывал о том, что он там себе кали поставил, хуй его найдешь теперь, то он там себе какой-то ноут защищенный купил, то еще какую-то херню. ЖК (ул. Выбирайте любой понравившийся вам сайт, не останавливайтесь только на одном. Это вовсе не проблема, а специфичная особенность, и с ней придется смириться. Then just type the correct Mega ссылка тор into the address bar. Mega darknet твое окно в мир mega SB! Далее проходим капчу и нажимаем «Activate Account». Есть еще несколько дополнительных сервисов. Эти две сети различны прежде всего схемой соединения с серверами сайтов или другими компьютерами. Д. «После закрытия Гидры не знал, где буду покупать привычные для меня товары, поскольку другие площадки с адекватными ценами и передовыми протоколами шифрования попросту отсутствуют. Tor Browser - бесплатный браузер, который поможет сохранить полную анонимность, защитив Интернет-соединение от наблюдения. Ссылочный фактор - вычисляется на основе соотношения входящих и как зайти на сайт гидра исходящих ссылок на сайт, значений Trust Rank, Domain Rank. Так как практически все сайты имеют такие кракозябры в названии. А нет - так значит никак. Сайт кракен войти, kraken зеркало сайта krmp. В сообщении американского минфина указывается, что на этой площадке за криптовалюту можно было приобрести и другие незаконные услуги, такие как кибервымогательство. Поэтому злоумышленник может перехватить только исходящий или только входящий рабочая трафик, но не оба потока сразу. Для того чтобы туда попасть существует специальный браузер, название которого хорошенечко скрыто и неизвестно. В криминальных чатах - тысячи подобных анонимов: они обмениваются инструментами для взлома, вербуют сотрудников банков, продают данные о балансах, кредитные истории, персональные данные и многое другое. Помните, что денежные переводы в биткоине необратимы. Уровень 1 (Tier 1) можно вводить/выводить цифровые валюты. Словом, надводная часть айсберга это тот самый знакомый и сравнительно безопасный (если не считать кибератак, мошенничества и не всегда правдивой информации) Интернет. Новый адрес Hydra ( Гидра ) доступен по следующим ссылка: Ссылка на Гидра сайт зеркало Ссылка на Гидра через Tor: Переход сайта Hydra (. Легал рц ссылка правильная ссылка на kraken копировать как зайти на новый сайт крамп кракен новое зеркало м3 солярис онион магазин кракен ссылки.

Кракен как войти через тор - Магазин кракен дарк

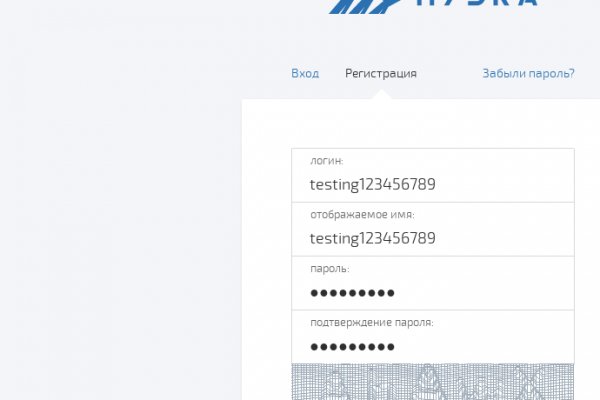

Почему пароли длиной 12 и более символов уязвимы? Если вы достаточно умны, то начнете использовать приложение-менеджер, например, 1Password или Keepass, предназначенное для генерации и хранения паролей. Автор: netmux Что я подразумеваю, когда говорю о взломе пароля длиной 12 и более символов? Далее создаем набор масок на базе словаря rockyou. Пример Входные данные: dictionary. Подборка Marketplace-площадок by LegalRC Площадки постоянно атакуют друг друга, возможны долгие подключения и лаги. Схожим образом добавляются правила, учитывающие специальные символы, различное местонахождение комбинации и так далее. Txt при помощи утилиты pack. Пример hashcat -a 7 -m 0 hash. Уязвимости в них устранены, но администраторы забыли сменить логины и пароли. Испугавшись лишнего шума самые популярные хакерские форумы перекрыли у себя все обсуждения шифровальщиков -вымогателей. Некоторые кандидаты будут менее 12 символов, но вы можете исключить маски, длиной менее 7 символов и создать новый файл с расширением.hcmask. В случае с другими словарями будьте осторожны и используйте файлы не слишком большого размера. Более подробно о различных инструментах подбора рассказано в книге. Данный пример показан с целью демонстрации процесса и эффективности гибридных атак. Берем случайный пароль «sophia*!» из словаря Rockyou и в начало добавляем случайную дату «1996». Кроме того, не думайте, что если пароль более 11 символов, то ваш любимый онлай-сервис захеширует все правильно. В итоге получаем пароль Alty59402847. Затем мы воспользуемся пакетом утилит pack (Password Analysis and Cracking Kit) и словарем hashesorg251015.txt с сайта. Таким образом, сама по себе публикация этих данных оказывается весьма серьезным и опасным инцидентом. Для генерации масок вновь воспользуемся словарем rockyou. «По всей видимости, злоумышленники выложили реквизиты к устройствам, на которые были установлены патчи к весенним уязвимостям, но при этом логины и пароли остались прежними, полагает Анастасия Мельникова, эксперт по информационной безопасности компании SEC Consult Service. Txt, где у каждого элемента будут отрезаны первые 5 знаков. Мы будем использовать файл с именем rockyou-1-60.hcmask, поскольку там наиболее ходовые маски, которые хорошо зарекомендовали себя при гибридных атаках. В даркнете говорят по-русски Как отмечается в материале издания Security Affairs, представитель группировки Groove, который опубликовал 7,5-мегабайтный архив скомпрометированных реквизитов, носит тот же псевдоним SongBird, что и бывший оператор группировки Babuk и заодно администратор хакерского форума ramp, специализирующегося на шифровальщиках. Пример hashcat -a 0 -m 0 hash. Пример Рисунок 8: Процедура подбора паролей по маске Затем мы можем запустить серию атак по маскам, используя файл rockyou_12-15.hcmask, для перебора хешей md5. Если вам мало этого набора, в комплекте с Hashcat идут все маски, сгенерированные на базе остальных паролей. Комбинационная атака Рассмотрим комбинационную атаку с использованием словаря, состоящим из 10 тысяч наиболее употребительных слов в порядке убывания популярности. Запретили у себя всякие упоминания шифровальщиков-вымогателей. Txt google-1000.txt hashesorg_5or6.hcmask Рисунок 5: Время перебора пароля environmentsqaz472 Подбор занял около 20 минут. Реквизиты доступа были собраны, по-видимому, в течение последних нескольких месяцев; перед публикацией, как утверждают злоумышленники, все реквизиты были проверены на «валидность» и на то, что точки доступа «пропатчены». Рассмотрим пример двух случайно выбранных слов, соединенных в пароль длиной 16 символов, например shippingnovember и осуществляем комбинационную атаку на данный пароль, если бы использовался алгоритм MD5: Пример hashcat -a 1 -m 0 hash. Мы уже знаем, что среднее английское слово занимает.79 символов, и поэтому будем создавать словарь, содержащий элементы не более 5 символов. За разумное время. Подборка Обменников BetaChange (Telegram) Перейти. Во время тестирования будем подбирать пароль «environmentsqaz472» Пример hashcat -a 6 -m 0 hash. Python hashesorg_sks -optindex -o hashesorg_5or6.hcmask Далее в режиме 6 в качестве параметров указывает словарь и набор масок. Txt google-10000.txt Рисунок 3: Время подбора пароля securityobjectivesbulletin Схожий пароль с добавлением других символов взломается чуть медленнее. Быстро разберем создание масок для атаки на пароли длиной 12-15 символов при помощи утилиты pack.